- 软件

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

腾讯QQ下载v9.6.9.28878 最新版

腾讯QQ下载v9.6.9.28878 最新版 QQ游戏大厅2022官方下载正式版v5.46.57915.0 最新版

QQ游戏大厅2022官方下载正式版v5.46.57915.0 最新版 QQ电脑管家v15.0.22206.230 最新正式版

QQ电脑管家v15.0.22206.230 最新正式版 雷神模拟器精简工具v1.0 绿色版

雷神模拟器精简工具v1.0 绿色版 yy语音pc版v9.12.0.0 官方最新版

yy语音pc版v9.12.0.0 官方最新版 搜狗五笔输入法电脑版安装包v5.5.0.2582 官方电脑版

搜狗五笔输入法电脑版安装包v5.5.0.2582 官方电脑版 迅雷11正式版客户端v11.3.19.2000 官方版

迅雷11正式版客户端v11.3.19.2000 官方版 搜狗拼音输入法电脑版v13.0.0.6738 官方正式版

搜狗拼音输入法电脑版v13.0.0.6738 官方正式版 爱奇艺PC版客户端下载v9.11.169.6503 官方电脑版

爱奇艺PC版客户端下载v9.11.169.6503 官方电脑版 网易云音乐pc客户端v2.10.6.200601 最新版

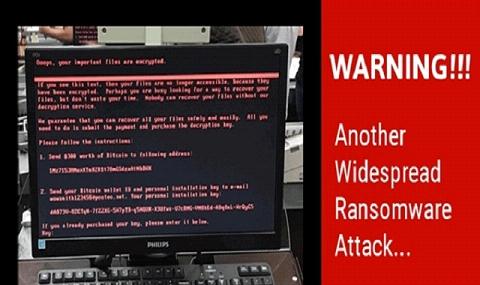

网易云音乐pc客户端v2.10.6.200601 最新版新勒索病毒变种Petya防御补丁下载,新变异病毒(Petya)不仅对文件进行加密,而且直接将整个硬盘加密、锁死,在出现以下界面并瘫痪后,其同时自动向局域网内部的其它服务器及终端进行传播,快来下载查杀吧!

本次攻击利用了微软Windows系统的两个新漏洞“CVE-2017-8543、CVE-2017-8464”,该病毒利用以下方式来攻击并加密被攻击对象系统中的文件:

1.利用Window Search(Windows Search的功能是为我们电脑中的文件、电子邮件和其他内容提供内容索引、属性缓存和搜索结果,默认的服务状态是处于开启的状态)漏洞来提高权限并远程执行加密命令,从而达到对全盘文件进行加密的结果;

2.自动创建Windows快捷方式LNK(.lnk),通过LNK来提高权限,并对文件进行加密。

在加密过程中,全程都没有任何弹框提示就直接加密文件或导致电脑蓝屏(这是与5.12勒索病毒软件不同的其中一个特点)。

目前优先处理步骤如下:

1、补丁修复

2、添加邮件网关黑名单

3、杀毒软件升级及监控

4、提升用户信息安全意识度

1.补丁修复:

目前微软已发出补丁,下载地址如下:

https://support.microsoft.com/zh-cn/help/4025687/microsoft-security-advisory-4025685-guidance-for-older-platforms

具体操作指南:

先打开https://support.microsoft.com/zh-cn/help/4025687/microsoft-security-advisory-4025685-guidance-for-older-platforms,会看到CVE-2017-8543、CVE-2017-8464,找到相应版本的补丁进行下载(目前XP、Window2003不受影响),并执行相应主机及个人电脑的补丁升级。

2.添加邮件网关文件黑名单

在原有的黑名单上,增加如下后缀:

.lnk

.link

3.杀毒软件升级及监控

3.1.病毒库升级及推送至所有服务器及主机;

3.2.杀毒软件控制台监控:

查看杀毒软件控制台查看报警信息,如是否有入侵事件,如针对SMB攻击(如SMB BoublePulsar ping、溢出攻击),对已感染的进行处理;

注:下面为某客户受到攻击时的异常事件日志信息,仅供参考:

本次新勒索病毒变种,虽然是利了微软Windows系统的新系统漏洞,但其感染源头依然是通过电子邮件向用户发送勒索病毒文件的形式(或者是用户主动下载带病毒的软件并打开),所以提升用户信息安全意识度是关键的应对措施之一。

用户下载文件包中如发现包含有异常的附件(本次是.lnk/.link的文件),则必须注意该附件的安全,在无法确定其安全性的前提下,提醒用户不要打开。

建议进一步加强对高管及用户的信息安全意识度宣贯,并且需要结合最新的信息安全趋势或者热点问题进行不同主题的宣贯,而且要持之以恒。

Petya病毒修复软件是目前专门针对于代号为petya的病毒的强大工具,毕竟目前这款代号为petya病毒,已经在全国各地继续施虐,让很多企业与银行都损失惨重。不过幸好的此次国内防病毒团队研发最佳的软件,可以有效的清楚

代号为petya的新一轮超强电脑病毒正在包括俄罗斯、英国、乌克兰等在内的欧洲多个国家迅速蔓延。已经有机场、银行及大型企业等80多家公司被报告感染此病毒,这轮病毒足以与五月席卷全球的勒索病毒WannaCry的攻击性相提

勒索病毒WannaCry经过上个周末全球范围的传播已经产生了新的变种,改变种病毒WannaCry2.0防护方法与之前相同。目前微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,请尽快为电脑安装此补丁。对于XP、2003等

QQ电脑管家v15.0.22206.230 最新正式版系统安全 / 1.8M

QQ电脑管家v15.0.22206.230 最新正式版系统安全 / 1.8M

清风专版QQ大盗免费版系统安全 / 883KB

清风专版QQ大盗免费版系统安全 / 883KB

360安全卫士电脑版v13.0.0.2037 官方最新版系统安全 / 85.2M

360安全卫士电脑版v13.0.0.2037 官方最新版系统安全 / 85.2M

腾讯电脑管家pc版v13.10.21914.214 最新版安装包系统安全 / 92.7M

腾讯电脑管家pc版v13.10.21914.214 最新版安装包系统安全 / 92.7M

火绒互联网安全软件v5.0.63.2 官方版系统安全 / 20.2M

火绒互联网安全软件v5.0.63.2 官方版系统安全 / 20.2M

账号宝贝1.1 绿色版系统安全 / 683KB

账号宝贝1.1 绿色版系统安全 / 683KB

瑞星“QQ病毒”专杀工具3.7 免费版系统安全 / 104KB

瑞星“QQ病毒”专杀工具3.7 免费版系统安全 / 104KB

贝壳木马专杀工具下载1.5.5476.348 免费版系统安全 / 759KB

贝壳木马专杀工具下载1.5.5476.348 免费版系统安全 / 759KB

云安网站卫士4.0.0.1 正式版系统安全 / 7.3M

云安网站卫士4.0.0.1 正式版系统安全 / 7.3M

服务器安全狗阿里云专用版4.1 windows版系统安全 / 32.0M

服务器安全狗阿里云专用版4.1 windows版系统安全 / 32.0M

360安全卫士电脑版v13.0.0.2037 官方最新版系统安全 / 85.2M

360安全卫士电脑版v13.0.0.2037 官方最新版系统安全 / 85.2M

QQ电脑管家v15.0.22206.230 最新正式版系统安全 / 1.8M

QQ电脑管家v15.0.22206.230 最新正式版系统安全 / 1.8M

360安全卫士极速版v15.0.0.1012 最新版系统安全 / 76.6M

360安全卫士极速版v15.0.0.1012 最新版系统安全 / 76.6M

腾讯电脑管家pc版v13.10.21914.214 最新版安装包系统安全 / 92.7M

腾讯电脑管家pc版v13.10.21914.214 最新版安装包系统安全 / 92.7M

adguard广告拦截专家v6.4 最新版系统安全 / 57KB

adguard广告拦截专家v6.4 最新版系统安全 / 57KB

清风专版QQ大盗免费版系统安全 / 883KB

清风专版QQ大盗免费版系统安全 / 883KB

腾讯电脑管家经典版10.10.16 官方下载系统安全 / 54.9M

腾讯电脑管家经典版10.10.16 官方下载系统安全 / 54.9M

狩猎卫士1.0 官方正式版系统安全 / 6.8M

狩猎卫士1.0 官方正式版系统安全 / 6.8M

QQ病毒专杀工具 QQKavV2009 Build 0501 劳动节版系统安全 / 650KB

QQ病毒专杀工具 QQKavV2009 Build 0501 劳动节版系统安全 / 650KB

火绒互联网安全软件v5.0.63.2 官方版系统安全 / 20.2M

火绒互联网安全软件v5.0.63.2 官方版系统安全 / 20.2M